[vc_row el_class=”blog-info”][vc_column][vc_single_image source=”featured_image” img_size=”full” style=”vc_box_rounded”][vc_empty_space height=”40px”][vc_row_inner][vc_column_inner width=”1/6″][/vc_column_inner][vc_column_inner width=”2/3″][vc_column_text el_class=”font-weight-bold”]

Seguridad de AWS S3: políticas de IAM, políticas de depósito y ACL

Políticas de IAM, políticas de depósito y ACL – Todos los cubos y objetos son privados de forma predeterminada. Solo el propietario del recurso, una cuenta de AWS que lo creó, puede acceder al recurso.

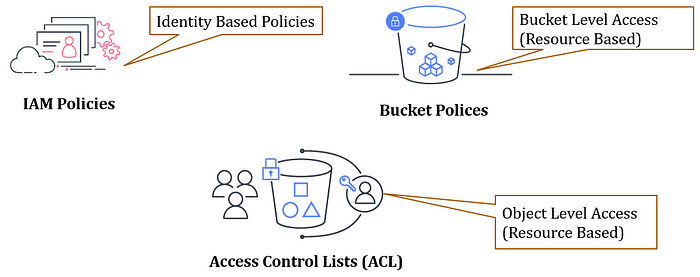

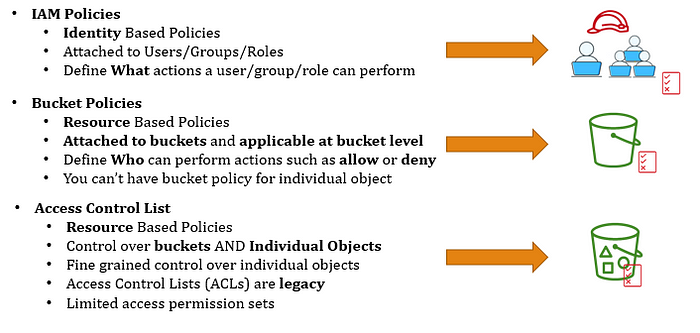

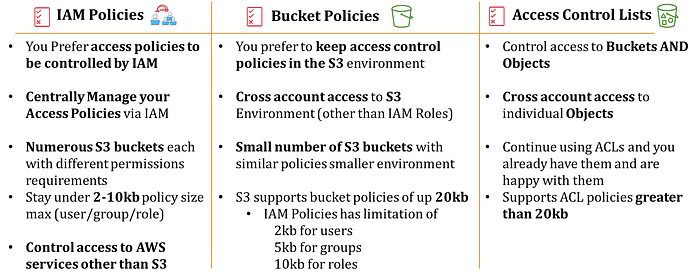

El acceso al depósito S3 y/o a los objetos se puede controlar a través de:

- Políticas de gestión de identidades y accesos

- Políticas de depósito

- Listas de control de acceso

[/vc_column_text][vc_empty_space height=”40px”][/vc_column_inner][vc_column_inner width=”1/6″][/vc_column_inner][/vc_row_inner][vc_row_inner][vc_column_inner width=”1/6″][/vc_column_inner][vc_column_inner width=”2/3″][vc_column_text]

Políticas de IAM, políticas de depósito y ACL

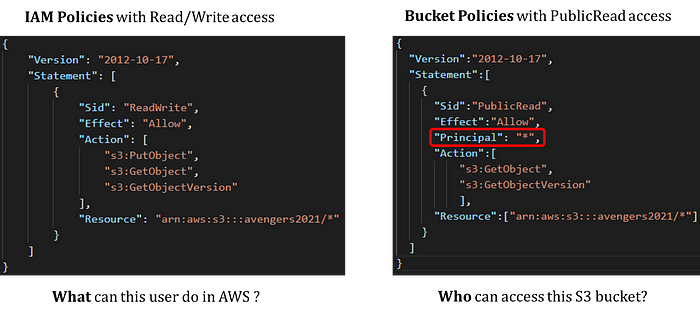

Políticas IAM vs. Políticas de depósito

Las políticas de IAM se adjuntan a las entidades de IAM, como usuarios, grupos y roles, y definen qué se permite o se deniega.

Las políticas de depósito se adjuntan a los depósitos de S3 y definen a quién se permite o deniega.

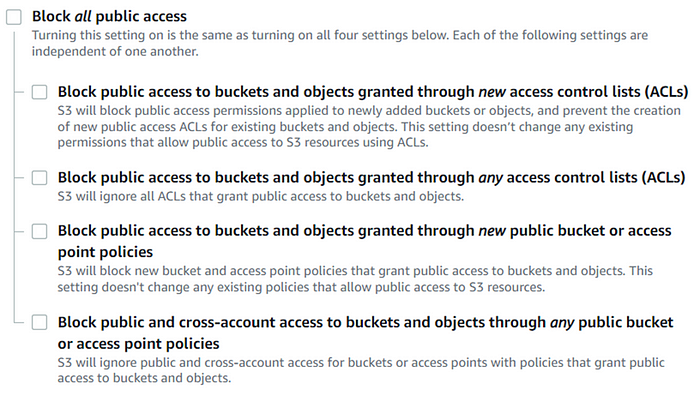

Acceso público a bloques de AWS S3

- Bloquear acceso público solo se aplica al acceso público/anónimo

- Bloquear la configuración de acceso público puede anular las ACL y las políticas de depósito de acceso público

- Puede aplicar la configuración de bloqueo de acceso público a depósitos individuales o a todos los depósitos de su cuenta

Cuándo usar Qué

Referencias de AWS:

- https://aws.amazon.com/s3/security/

- https://docs.aws.amazon.com/AmazonS3/latest/userguide/s3-access-control.html

- https://docs.aws.amazon.com/AmazonS3/latest/userguide/using-iam-policies.html

- https://docs.aws.amazon.com/AmazonS3/latest/userguide/acls.html

- https://docs.aws.amazon.com/AmazonS3/latest/userguide/access-control-block-public-access.html

[/vc_column_text][/vc_column_inner][vc_column_inner width=”1/6″][/vc_column_inner][/vc_row_inner][/vc_column][/vc_row][vc_row el_class=”social-info”][vc_column width=”1/6″][/vc_column][vc_column width=”2/3″][vc_row_inner][vc_column_inner width=”1/2″][vc_column_text][social_share_button themes=’theme1′][/vc_column_text][/vc_column_inner][vc_column_inner el_class=”youtube-inner-col” width=”1/2″][vc_column_text][likebtn theme=”youtube” lang=”auto” show_like_label=”0″ white_label=”1″ alignment=”right”][/vc_column_text][/vc_column_inner][/vc_row_inner][vc_row_inner el_class=”social-info-inner”][vc_column_inner width=”1/4″][vc_single_image image=”921″][/vc_column_inner][vc_column_inner width=”3/4″][vc_column_text]

Diego Pacheco

Ingeniero en Sitemas, MBA (Babson College). Desarrollador PHP/Java/JavaScript. Fundador & CEO de EpicStudio. Entusiasta de las tecnologías web (JavaScript, Vue, Laravel, AWS, Docker) Viajes, Negocios, Surf y Growth.[/vc_column_text][asvc_list_item icon_fontawesome=”fa fa-calendar-o” icon_size=”14px”]Programar una reunión[/asvc_list_item][/vc_column_inner][/vc_row_inner][/vc_column][vc_column width=”1/6″][/vc_column][/vc_row][vc_row][vc_column][vc_column_text]

Recent Post

[/vc_column_text][lvca_posts_carousel posts_query=”size:3|order_by:rand|post_type:post” image_linkable=”true” image_size=”full” taxonomy_chosen=”post_tag” display_title=”true” display_post_date=”true” display_summary=”true” autoplay_speed=”3000″ animation_speed=”300″ display_columns=”3″ scroll_columns=”3″ gutter=”3″ tablet_display_columns=”2″ tablet_scroll_columns=”2″ tablet_gutter=”3″ tablet_width=”800″ mobile_display_columns=”1″ mobile_scroll_columns=”1″ mobile_gutter=”3″ mobile_width=”480″][vc_empty_space height=”20px”][/vc_column][/vc_row]